E-számla belépés: hozzáférés-kezelés és biztonsági minimumok

Egyéb

E-számla belépés — hozzáférés-kezelés és biztonsági minimumok | Syneo

E-számla belépés biztonsági alapjai — RBAC, MFA, SSO, naplózás és API-fiókok kezelése pénzügy és IT számára auditálható baseline létrehozásához.

digitalizáció, e-számla, hozzáférés-kezelés, MFA, SSO, RBAC, integráció, API, naplózás, információbiztonság, compliance, IT tanácsadás

2026. márc. 6.

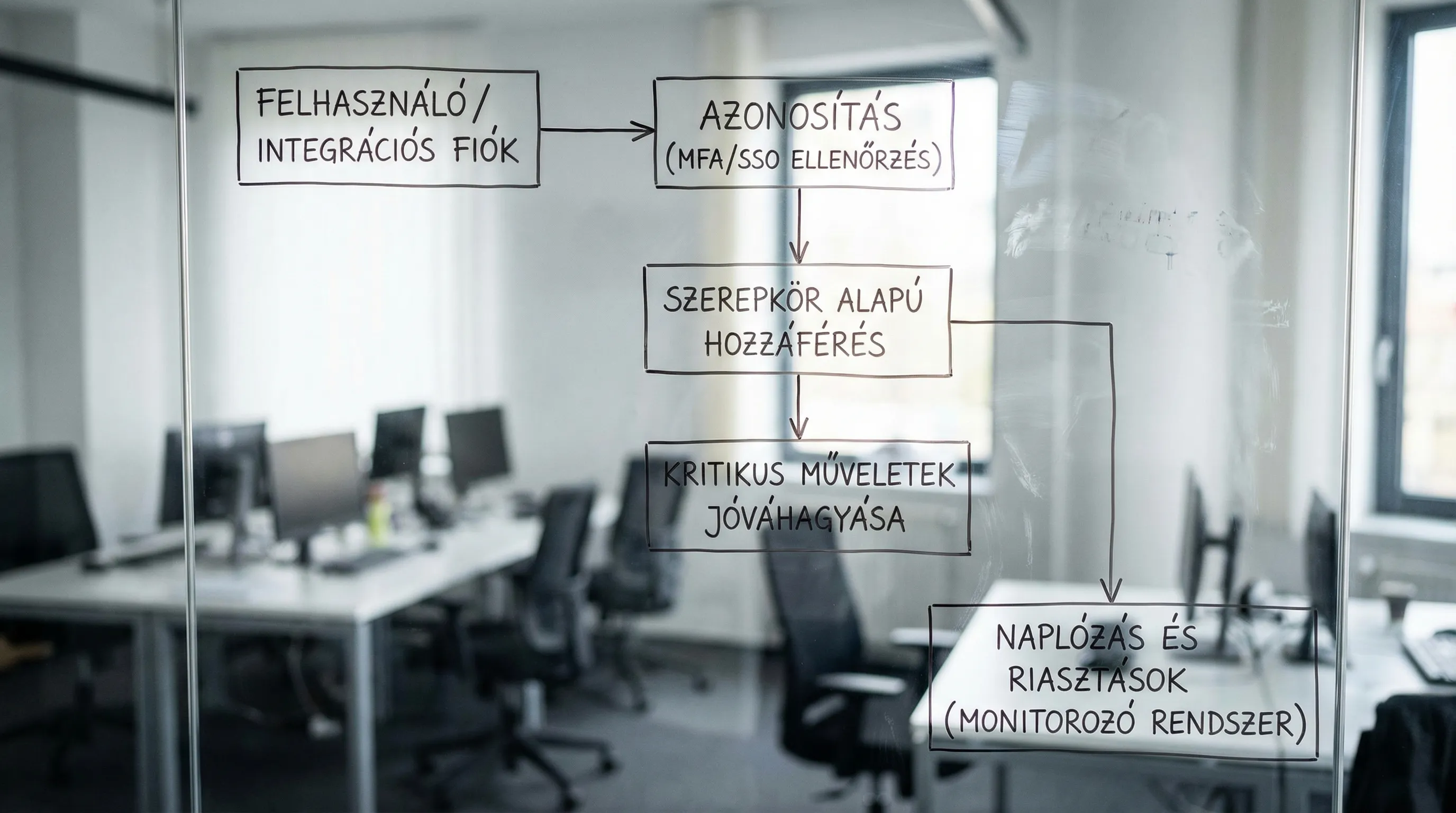

Az e-számlázás terjedésével (és 2025–2028 között a szabványos, géppel feldolgozható formátumok előretörésével) az e-számla belépés már nem „csak” felhasználói élmény kérdés, hanem pénzügyi, megfelelőségi és információbiztonsági kockázati pont. Egy kompromittált fiók nemcsak számlaadatokhoz fér hozzá, hanem tipikusan partnertörzsekhez, bankszámla-információkhoz, jóváhagyási folyamatokhoz, exportokhoz, API-kulcsokhoz, és sok esetben ERP integrációkhoz is.

Ebben a cikkben a belépéshez kapcsolódó hozzáférés-kezelési alapokat és a biztonsági minimumokat foglalom össze úgy, hogy a pénzügy és az IT is le tudja fordítani belső szabályokra, beállításokra és auditálható bizonyítékokra.

Miért különösen érzékeny pont az e-számlázó rendszer belépése?

Az e-számlázó rendszerek egyszerre pénzügyi rendszernek és dokumentumkezelő felületnek számítanak:

Pénzügyi oldalról tranzakciós hatásuk van (kiállítás, sztornó, partneradatok, státuszok).

Dokumentum oldalról sokszor személyes adatot (GDPR), üzleti titkot, szerződéses adatokat és teljesítési információkat tartalmaznak.

Integrációs oldalról API-k, technikai felhasználók, webhooks, ERP/CRM kapcsolatok jelennek meg, amelyek „láthatatlan belépési pontként” működhetnek.

A támadási felület emiatt tipikusan nem egyetlen jelszó, hanem azonosítás + jogosultság + munkafolyamat + naplózás együttese.

Hozzáférés-kezelési alapelvek e-számlázásnál (amiken a legtöbb hiba elcsúszik)

1) „Legkisebb jogosultság” és szerepkörök (RBAC)

Az alapelv egyszerű: mindenki csak ahhoz férjen hozzá, ami a munkájához kell. Gyakorlatban ez szerepkörökbe (RBAC) rendezve működik a legjobban, különösen KKV és középvállalati környezetben.

Az alábbi minta nem termékfüggő, inkább egy „józan minimum”:

Szerepkör | Tipikus feladat | Kritikus tiltások (jó gyakorlat) |

Számlázó (kiállító) | számla kiállítás, vevő kiválasztás | ne tudjon globális beállítást, felhasználót kezelni |

Jóváhagyó | jóváhagyás, visszaküldés, limit kezelés | ne tudjon saját számlát önmagának jóváhagyni |

Könyvelő / pénzügyi admin | export, kontírozási adatok, riport | ne legyen rendszeradmin (szétválasztás) |

Rendszeradmin | technikai beállítások, integrációk, jogosultság | ne végezzen üzleti jóváhagyást |

Auditor / csak olvasás | napló, riport, dokumentum megtekintés | semmilyen módosítás, export is korlátozható |

Integrációs fiók (service account) | API hívások, adatkapcsolat | interaktív belépés tiltása, minimális scope |

A leggyakoribb „gyors, de veszélyes” megoldás a közös fiók („konyveles@…”) vagy a megosztott jelszó. Ez auditálhatatlan és incidensnél nem visszakövethető.

2) Feladatkörök szétválasztása (SoD)

Pénzügyi folyamatoknál visszatérő kontroll a separation of duties: aki létrehoz, az ne ő hagyja jóvá, és aki admin, az ne legyen egyben üzleti jóváhagyó.

Ez nem bürokrácia, hanem csalás- és hibamegelőzés, különösen akkor, ha a rendszerből exportok mennek könyvelésbe, banki utalás-előkészítésbe, vagy a számlázás automatizált.

3) Minden belépés egy identitáshoz legyen kötve

Ha külsős könyvelő, ideiglenes helyettes, vagy projektalapú pénzügyi szereplő dolgozik a rendszerben, akkor is egyedi identitással (és időkorlátos jogosultsággal) legyen bent.

A digitális identitás és hitelesítés jó gyakorlatairól a NIST SP 800-63B útmutató ad széles körben hivatkozott alapokat (például a hitelesítési faktorok és a jelszókezelés modern megközelítése).

Biztonsági minimumok e-számla belépéshez (ami nélkül ne menj élesbe)

Az alábbi kontrollok nagy része „unalmas alap”, mégis itt bukik el a legtöbb implementáció. A cél nem az, hogy mindent egyszerre túltervezz, hanem hogy legyen egy auditálható minimum baseline.

Kontrollterület | Minimum elvárás | Mit tudsz bizonyítékként megmutatni? |

MFA (többfaktoros hitelesítés) | minden interaktív felhasználónak kötelező | képernyőkép beállításról, policy export |

SSO (ha elérhető) | központi identitáskezelés, letiltás egy helyen | IdP policy, hozzáférési naplók |

RBAC | szerepkörök dokumentálva, jogosultságok felülvizsgálata | role-mátrix, negyedéves review jegyzőkönyv |

Jelszó és autentikációs policy | modern elvek, tiltott jelszavak, brute force védelem | policy beállítások, lockout szabályok |

Session kezelés | inaktivitási timeout, biztonságos cookie beállítás | konfiguráció, biztonsági teszt jegyzőkönyv |

Admin fiókok kezelése | külön admin, minimális szám, „break-glass” kontroll | admin lista, hozzáférési kérelem nyomai |

Joiner/Mover/Leaver folyamat | beléptetés, áthelyezés, kiléptetés SLA-val | ticket, HR-IT folyamatleírás |

Naplózás és audit trail | belépés, jogosultság, export, törlés naplózva | log minták, SIEM szabályok |

Exportok kontrollja | tömeges export korlátozás, watermark, approval (ha kell) | beállítások, DLP szabályok |

Integrációs fiókok / API | service account, scope limit, kulcs rotáció | vault beállítás, rotációs jegyzőkönyv |

Titkosítás | TLS, adattárolás védelme szolgáltatói oldalon | szolgáltatói security doc, szerződéses melléklet |

Mentés és archiválás | hozzáférés védett, visszaállítás tesztelve | restore teszt jegyzőkönyv |

MFA: ne „opció” legyen, hanem alap

Ha az e-számlázó rendszer nem támogat MFA-t, az már beszállítói kockázatot jelent. Ha támogatja, akkor a kérdés: hogyan kényszeríted ki, és hogyan kezeled a kivételeket (például break-glass fiók, amely szigorúan kontrollált és naplózott).

Hitelesítési és belépési mintákhoz jó kiindulópont az OWASP Authentication Cheat Sheet, mert közérthetően sorolja a tipikus támadásokat és védelmi lépéseket.

Session és bejelentkezés: rövidíts, köss eszközhöz, naplózz

Az e-számla felület gyakran böngészőből fut. Emiatt a session beállítások (cookie, timeout, újrahitelesítés érzékeny műveleteknél) nem „fejlesztői részlet”, hanem pénzügyi kontroll.

Session kezeléshez a OWASP Session Management Cheat Sheet ad praktikus minimumokat.

Admin felhasználók: legyen kevés, és legyen külön

Tipikus anti-pattern: a pénzügyi vezető „mindenre admin”, mert gyorsabb. Incidensnél viszont pont ez teszi lehetetlenné a károk korlátozását.

Minimum javaslat:

Admin szerepkör csak azoknak, akik konfigurálnak és integrálnak.

Üzleti jóváhagyás és admin ne legyen ugyanannál a személynél.

Legyen dokumentált, ritkán használt break-glass fiók (széfben tárolt hozzáféréssel, naplózással).

Belépési életciklus: joiner, mover, leaver a pénzügyben

A hozzáférés-kezelés a gyakorlatban nem a „belépési képernyőnél” dől el, hanem a változásoknál.

Joiner (beléptetés)

A beléptetésnél a minimum az, hogy a jogosultságkérésnek legyen nyoma (ticket, e-mail jóváhagyás, workflow), és legyen világos, ki adhat jóvá milyen szerepkört.

Mover (szerepváltozás, helyettesítés)

Helyettesítésnél (szabadság, betegség) a legjobb gyakorlat a lejáró jogosultság. Ne feledd: a „majd visszavesszük” a valóságban ritkán történik meg.

Leaver (kiléptetés)

Itt a legfontosabb a gyorsaság és a központi letiltás. Ha van SSO/IdP, akkor a letiltás legyen ott, mert így az e-számlázón túl az összes kapcsolódó rendszerben is életbe lép.

Integrációk és technikai belépések: az API-fiók is „felhasználó”

E-számlázásnál gyakori, hogy az ERP, a dokumentumkezelő, vagy egy könyvelési automatizmus API-n keresztül kommunikál. Ez kényelmes, de biztonságban az egyik legkockázatosabb rész.

Minimumok integrációs hozzáféréshez:

Service account interaktív belépés nélkül: ha lehet, ne tudjon UI-n belépni.

Scope limit: csak azt az API műveletet engedd, ami kell (például csak lekérdezés, vagy csak számlaszinkron).

Titokkezelés (secrets): kulcsok ne kódban legyenek, hanem vaultban, rotációval.

Rotáció és letiltás: legyen folyamat kulcscserére, és incidens esetén azonnali visszavonásra.

Ha az integrációkról nagyobb képet szeretnél, érdemes az ERP, CRM és BI összekötésének auditálható megközelítését is átnézni (például eseményvezérelt vagy iPaaS minták), mert a jogosultság és naplózás ott is kulcstéma.

Naplózás és audit: mit kell vissza tudni keresni 5 perc alatt?

Az e-számla rendszerekben nem elég „valahol van log”. Az a cél, hogy vitás helyzetben vagy incidensnél gyorsan válaszolj ezekre:

Ki lépett be, mikor, milyen módszerrel (MFA sikeres volt-e)?

Melyik felhasználó milyen számlát hozott létre, módosított, sztornózott?

Ki exportált adatot (különösen tömeges export)?

Ki változtatott jogosultságot vagy rendszerbeállítást?

Melyik integrációs kulcs futott, milyen hívásokkal, milyen hibákkal?

Ha van SIEM vagy központi naplógyűjtés, az e-számla belépési események és admin változtatások legyenek „kiemelt jelzésűek” (high severity), mert ezek a legjobb korai indikátorok.

Beszállítói kockázat és jogi oldal: a hozzáférés a szerződésben is téma

SaaS e-számlázó esetén a biztonsági minimumok egy része a szolgáltatónál van (adatvédelmi és hozzáférési kontrollok, incidenskezelés, naplómegőrzés). Ezért a beszerzésnél és szerződésnél is érdemes rögzíteni:

milyen hitelesítési opciók vannak (MFA, SSO),

milyen naplók érhetők el és mennyi ideig,

milyen idő alatt reagál a szolgáltató incidensre,

hogyan történik az adat-export és az exit.

Érdekesség, hogy ugyanaz a gondolkodásmód működik más „értékes” digitális eszközöknél is: például IP, márka, tartalmak, licencek esetén. Ha ilyen területen is van kitettséged, egy erre specializált megközelítés jó példa lehet, mint a Third Chair (monitorozás, jogérvényesítés, licencelés), ahol a hozzáférés és auditálhatóság üzleti értékké válik.

Gyors, gyakorlati bevezetési terv (2 hét alatt rendbe tehető alapok)

Az alábbi ütemezés szándékosan egyszerű, mert a cél a baseline, nem a tökéletes enterprise IAM.

Idősáv | Fókusz | Kimenet |

1–2. nap | szerepkörök, SoD, kritikus műveletek azonosítása | role-mátrix v0, tiltott kombinációk |

3–5. nap | MFA kényszerítés, admin fiókok rendbetétele | MFA policy, admin lista, break-glass szabály |

6–8. nap | joiner/mover/leaver folyamat és jóváhagyás | rövid folyamatleírás, felelősök, SLA |

9–11. nap | naplózás, export kontrollok, riasztások | logforrás lista, 3–5 riasztás szabály |

12–14. nap | integrációs fiókok és titokkezelés | service account leltár, rotációs terv |

Mikor érdemes külső csapatot bevonni?

A legtöbb szervezetnél az e-számlázó belépés biztonsága akkor válik nehézzé, amikor több rendszer összefügg (ERP, könyvelési automatizmusok, SSO, jogosultságok, audit, mentés), és már nem lehet egyetlen beállítással rendbe tenni.

Ilyenkor érdemes külső támogatást kérni például:

role-mátrix és SoD tervezéshez,

SSO és identitásmenedzsment bevezetéshez,

integrációs fiókok és API hozzáférések auditjához,

naplózás és incidensfolyamat kialakításához.

A Syneo ezen a ponton tipikusan felméréssel és megvalósítás-támogatással tud segíteni: a cél egy olyan működő baseline, ami egyszerre támogatja a pénzügy gyors munkáját és az IT auditálható biztonsági követelményeit.