Kiberbiztonság KKV-knak: 10 minimum kontroll 2026-ra

Egyéb

Kiberbiztonság KKV-knak: 10 minimum kontroll 2026-ra | Syneo

10 auditálható alapkontroll KKV-knak 2026-ra: MFA, mentés, patch-menedzsment, EDR, naplózás és incidenskezelés — gyakorlati lépések a gyors kockázatcsökkentéshez.

kiberbiztonsag, kkv, mfa, edr, mentes, patch-menedzsment, incidenskezeles, nis2, naplozas, it-tanacsadas

2026. febr. 28.

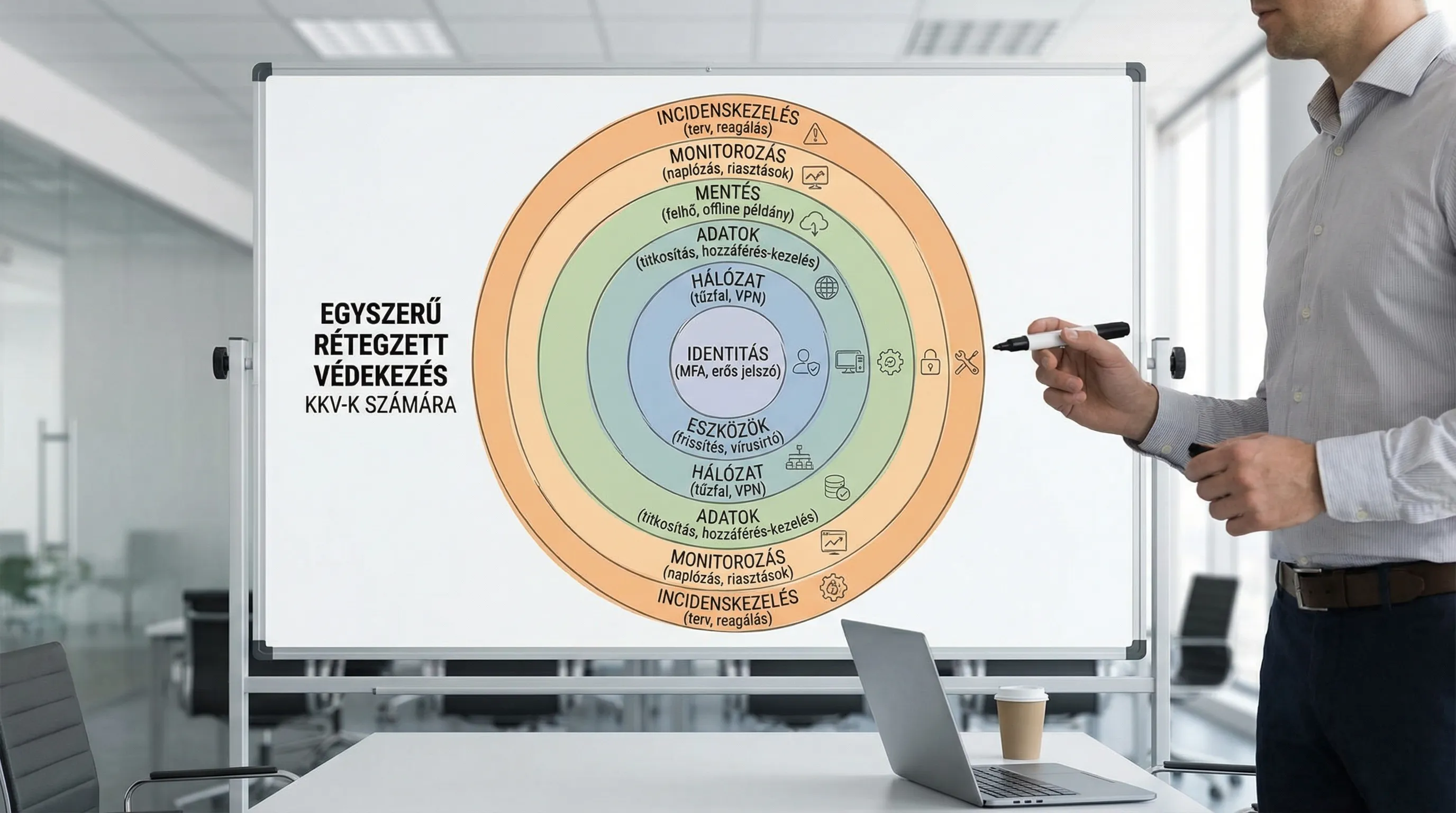

A kiberbiztonság KKV-knak 2026-ban már nem „IT-s téma”, hanem üzletmenet-folytonossági kérdés. Az adathalászat egyre inkább AI-val támogatott, a zsarolóvírusok pedig nem csak titkosítanak, hanem adatot is szivárogtatnak, majd zsarolnak a nyilvánosságra hozatallal. Közben a beszállítói lánc elvárásai is szigorodnak (auditkérdőívek, biztosítási feltételek, NIS2-hatás a partnereken keresztül).

A jó hír: a legtöbb KKV-nál a kockázat nagy része 10 alap kontroll bevezetésével látványosan csökkenthető, sokszor új eszközvásárlás nélkül, következetes beállításokkal és felelősségekkel.

Mit jelent itt a „minimum kontroll”?

Ebben a cikkben a „minimum kontroll” olyan, bizonyíthatóan működő (auditálható) biztonsági megoldást jelent, ami:

a leggyakoribb támadási utakat zárja (e-mail, jelszó, végpont, frissítetlenség),

csökkenti egy incidens hatását (mentés, szeparáció, gyors reagálás),

és nem csak papíron létezik (van tulajdonos, mérőszám, ellenőrzési ritmus).

Keretrendszerként jó referenciapont a NIST Cybersecurity Framework 2.0 és a CISA gyakorlati célrendszere (CPG) a KKV-k számára is, mert üzletközeli, „mit csináljak holnap” szintű.

Hogyan használd ezt a listát (KKV-barátan)

Ne egyszerre akarj mindent. A cél egy stabil baseline, ami után lehet érettebb kontrollokat (SIEM, DLP, Zero Trust, stb.) építeni.

Javasolt működési elv:

Minden kontrollnak legyen tulajdonosa (név, nem „az IT”).

Minden kontrollhoz legyen bizonyíték (screenshot, report, ticket, policy, log).

Legyen ritmus (heti, havi, negyedéves ellenőrzés).

10 minimum kontroll 2026-ra (KKV-knek)

1) Eszköz- és fiókleltár (tényleg tudd, mid van)

Ha nincs leltár, nincs kontroll. A támadók imádják az „elfelejtett” laptopot, a régi admin fiókot, a nem kezelt SaaS előfizetést.

Minimum elvárás:

Minden laptop/PC/szerver legyen nyilvántartva (tulajdonos, szerep, OS verzió, titkosítás státusz).

Minden felhős alkalmazásnál legyen fióklista és adminok listája.

Kilépő kollégánál legyen kötelező hozzáférés-visszavonási lépés (offboarding).

Bizonyíték: export az MDM-ből / címtárból (Microsoft Entra ID, Google Workspace), illetve egy naprakész leltártábla.

2) Kötelező MFA mindenhol (különösen: e-mail, VPN, admin)

Az e-mail fiók kompromittálása ma a leggyakoribb belépési pont számlacsaláshoz és zsarolóvírus előkészítéshez.

Minimum elvárás:

MFA kötelező: e-mail, fájlmegosztás, VPN, CRM/ERP admin felületek.

Admin fiókoknál erősebb védelem (külön admin fiók, lehetőleg phishing-ellenálló megoldás, ahol elérhető).

Régi protokollok tiltása, ahol releváns (pl. basic auth jellegű hozzáférések).

Bizonyíték: MFA enforcement beállítás, jelentés a nem compliant felhasználókról.

3) Jelszó- és hozzáférés-higiénia (least privilege, RBAC)

A „mindenki mindent lát” kényelmes, de incidensnél drága.

Minimum elvárás:

Szerepkör-alapú jogosultságok (RBAC) a kulcsrendszerekben.

Admin jog csak indokolt esetben, időben korlátozva, ahol lehet.

Közös fiókok megszüntetése (vagy legalább kiváltása névre szólóval és naplózással).

Bizonyíték: jogosultsági mátrix (ki mit miért), negyedéves felülvizsgálati jegyzőkönyv.

4) Patch menedzsment és sebezhetőség-kezelés (nem ad hoc frissítgetés)

A frissítetlen rendszerek továbbra is top kockázat. 2026-ban a támadók gyorsabban „productizálják” a frissen publikált sérülékenységeket, mint ahogy a KKV-k patchelnek.

Minimum elvárás:

Operációs rendszer és böngésző frissítések automatikusan, felügyelettel.

Kritikus javítások SLA-ja (például 14 napon belül, internetre néző rendszernél gyorsabban).

Havi riport: mi van lemaradva és miért.

Bizonyíték: patch compliance riport, változásnapló.

5) Végpontvédelem (EDR vagy legalább modern AV) és eszköztitkosítás

A zsarolóvírus nem csak szervert támad. A „nulladik lépés” gyakran egy laptop.

Minimum elvárás:

Menedzselt végpontvédelem a gépeken (riasztásokkal, nem csak telepítve).

Lemeztitkosítás laptopokon.

USB és makrók szabályozása, ahol üzletileg indokolt.

Bizonyíték: EDR konzol képernyőkép/riport, titkosítási státusz riport.

6) E-mail védelem és adathalászat elleni rutin

A KKV-k ellen gyakori a számlaszámcsere, hamisított beszállítói e-mail, „CEO fraud” és a jelszólopás.

Minimum elvárás:

SPF/DKIM/DMARC beállítás a domainre (legalább monitoring, majd szigorítás).

Kockázatos csatolmányok és linkek szűrése.

Egyszerű, betartható belső szabály: bankszámlaszám módosítás csak 2 csatornán ellenőrizve.

Bizonyíték: DMARC státusz, e-mail security policy, havi phishing riport vagy tréning napló.

7) Mentési stratégia 3-2-1-1-0 elvvel (és visszaállítási teszttel)

A mentés nem attól mentés, hogy „van valahol”. Attól mentés, hogy vissza is tudod állítani.

Minimum elvárás:

3 példány, 2 különböző média, 1 offsite, 1 immutábilis vagy offline, 0 visszaállítási hiba (tesztelve).

Mentés a kritikus SaaS adatokra is (pl. felhős fájlok, e-mail, CRM export vagy backup megoldás).

Negyedéves visszaállítási próba (legalább 1 rendszerre).

Bizonyíték: mentési riport, restore teszt jegyzőkönyv (dátum, RTO/RPO tapasztalat).

8) Hálózati alapvédelem: szeparáció, távoli elérés rendbetétele

Sok KKV-ban a „minden egy hálózaton van” elv miatt egyetlen kompromittált gép gyorsan oldalirányban terjed.

Minimum elvárás:

Vendég Wi-Fi külön hálózaton.

Szerverek és admin felületek elkülönítése, hozzáférés szabályozása.

Távoli elérés csak menedzselt módon (MFA, naplózás), felesleges portok zárása.

Bizonyíték: hálózati vázlat (egyszerű is elég), firewall szabálylista és változásnapló.

9) Biztonságos üzemeltetés a publikus szolgáltatásoknál (hardening, DDoS, frissítés)

Ha van internet felől elérhető webappod, ügyfélportálod, API-d vagy VPN-ed, a hosting és üzemeltetési alapok közvetlen kockázati tényezők.

Minimum elvárás:

Rendszeres frissítés és konfiguráció-hardening.

DDoS elleni védelem és alap monitorozás.

Külön admin hozzáférés, kulcsalapú belépés, naplózás.

Ha VPS-re építesz és fontos a stabil elérés, érdemes olyan szolgáltatót választani, ahol a csomag része az anti-DDoS és a menedzselt támogatás, például anti-DDoS védelemmel kínált VPS hosting esetén ez kifejezetten fókusz.

Bizonyíték: hardening checklist, patch riport, uptime és riasztási beállítások.

10) Naplózás, alap monitorozás és incidenskezelési terv (papír helyett gyakorlat)

KKV-knál gyakori, hogy „valami történt”, de nem derül ki mi, mikor, milyen érintettséggel. A cél nem a nagyvállalati SOC, hanem az, hogy legyen nyom és legyen rutin.

Minimum elvárás:

Kritikus rendszerek naplóinak megőrzése (pl. 30-90 nap), különösen: e-mail, identitáskezelés, VPN, szerverek.

Riasztások alap eseményekre: gyanús bejelentkezések, tömeges fájltörlés, admin jog változás.

Egyszerű incidens playbook: ki dönt, kit értesítünk, mi az első 60 perc teendője.

Bizonyíték: riasztási szabályok listája, incidensjegy (akár egy próbaasztalnál lefuttatva).

Gyors összefoglaló tábla (mit nézz át egy auditkérdőív előtt)

Kontroll | Tipikus tulajdonos | Minimum bizonyíték | Ellenőrzés gyakorisága |

Eszköz- és fiókleltár | IT + HR | Leltár export + offboarding checklist | Havi, kilépésekkor azonnal |

MFA | IT | MFA enforcement riport | Havi |

RBAC / least privilege | Rendszergazda + rendszer tulajdonos | Jogosultsági mátrix, felülvizsgálati jegyzőkönyv | Negyedéves |

Patch menedzsment | IT | Patch compliance riport | Havi |

Végpontvédelem + titkosítás | IT | EDR/AV riport + titkosítás státusz | Havi |

E-mail védelem + folyamat | IT + Pénzügy | DMARC státusz + „számlaszámcsere” szabály | Negyedéves |

Mentés + restore teszt | IT | Mentési riport + restore teszt | Havi mentés, negyedéves teszt |

Hálózati szeparáció | IT | Hálózati vázlat + firewall szabályok | Féléves |

Publikus szolgáltatások hardening | IT/DevOps | Hardening checklist + patch log | Havi |

Logolás + incidens terv | IT + vezetés | Riasztáslista + playbook | Negyedéves gyakorlat |

Tipikus buktatók, amiket 2026-ban érdemes elkerülni

„Van MFA, kész.” Közben az admin fiókok kivételek, vagy a régi hozzáférési módok nyitva maradtak.

Mentés van, de a mentés ugyanazon jogosultsági tartományban él, mint a titkosított adatok.

Végpontvédelem telepítve van, de nincs riasztási felelős, nincs reakció.

A beszállítói hozzáférések „örökre” megmaradnak.

Ha a kontrollok bevezetése közben rájössz, hogy a folyamatok és felelősségek hiányoznak, érdemes egy rövid, üzleti fókuszú felméréssel kezdeni. Ebben a Syneo csapata is tud segíteni IT tanácsadással és megvalósítási támogatással (felmérés, priorizált roadmap, kontrollok beállítása, üzemeltetési ritmus). Kapcsolódó témában hasznos lehet a DevSecOps gyakorlati útmutató is, ha van fejlesztés és CI/CD a cégnél.

Gyakori kérdések (FAQ)

Melyik a legfontosabb kontroll a 10 közül, ha csak egyet tudok megcsinálni? A legtöbb KKV-nál a kötelező MFA az e-mailen és az admin hozzáféréseken adja a leggyorsabb kockázatcsökkentést, de mentés és visszaállítási teszt nélkül a zsarolóvírus ellen továbbra is sérülékeny maradsz.

Mennyi idő bevezetni ezt a 10 minimum kontrollt egy 30-100 fős KKV-nál? Ha van dedikált felelős és a rendszerek nem teljesen széttartók, 4-8 hét alatt összeállhat a baseline. Ha sok a kivétel, régi rendszer és nincs leltár, reálisabb a 2-3 hónap.

Kell-e ehhez drága SIEM vagy SOC szolgáltatás? Nem feltétlenül. Minimum szinten fontosabb, hogy legyen naplózás, alap riasztás és incidens-playbook. SIEM/SOC akkor térül meg gyorsan, ha sok a publikus felület, sok a végpont, vagy megfelelőségi elvárás van.

Mit kérnek tipikusan a nagyobb megrendelők a beszállítóiktól? Leggyakrabban MFA-t, mentési és incidenskezelési folyamatot, patch menedzsmentet, hozzáférés-kezelést, valamint bizonyítékot (policy, riport, auditlog). Sokszor nem a tökéletességet, hanem a kontrollált működést.

Honnan tudom, hogy a mentésem „zsarolóvírus-álló”? Akkor állsz jól, ha van offsite másolat, van immutábilis vagy offline elem, a mentéshez nem ugyanazok a jogosultságok férnek hozzá, mint a napi fájlokhoz, és rendszeresen teszteled a visszaállítást.

Következő lépés: csinálj belőle 30 napos baseline projektet

Ha szeretnéd ezt a 10 kontrollt nem csak „kipipálni”, hanem auditálhatóan működtetni, érdemes egy rövid helyzetfelméréssel indítani: leltár, kockázatok, gyors nyereségek, majd egy priorizált megvalósítási terv.

A Syneo digitális és IT tanácsadási csapata támogat a felmérésben, a kontrollok beállításában és a stabil üzemeltetési ritmus kialakításában. Indulásként írd össze a jelenlegi rendszereidet (e-mail, fájlmegosztás, ERP/CRM, VPN, szerverek, felhő), és egyeztess velünk a következő lépésekről a syneo.hu oldalon keresztül.