DevSecOps gyakorlatban: így építs biztonságos CI/CD-t

Egyéb

DevSecOps gyakorlatban: így építs biztonságos CI/CD-t | Syneo

Gyakorlati útmutató DevSecOpshoz: hogyan építs automatizált, kockázatalapú és fejlesztőbarát CI/CD-t — secrets kezelés, SAST/SCA, artifact aláírás és SBOM.

DevSecOps, CI/CD, secrets kezelés, SAST, SCA, SBOM, artifact-aláírás, IaC, pipeline, biztonság

2026. febr. 19.

A CI/CD ma már nem csak a gyors szállításról szól, hanem arról is, hogy ne a pipeline legyen a leggyengébb láncszem. Egy rosszul védett build környezet, egy kiszivárgott token, vagy egy kompromittált dependency ugyanúgy üzleti incidenshez vezethet, mint egy klasszikus alkalmazás-sérülékenység. A DevSecOps célja, hogy a biztonság ne külön fázis legyen a végén, hanem automatizált, mérhető és fejlesztőbarát része a szállítási folyamatnak.

Ha DevOps oldalról közelítesz, érdemes a nagy képet is átlátni, ehhez jó alap a Syneo korábbi anyaga: DevOps alapok: nulláról az éles környezetig vezető út 2026-ban.

Mit jelent a DevSecOps a gyakorlatban (és mit nem)?

DevSecOps = DevOps + beépített biztonsági kontrollok + közös felelősség. A gyakorlatban ez jellemzően három dolgot jelent:

A biztonsági ellenőrzések (legalább egy része) automatikusan fut a pipeline-ban, és nem csak kézi auditoknál derülnek ki problémák.

A kontrollok kockázatalapúak (nem mindent blokkolunk, de a kritikus dolgokat igen).

Van visszacsatolás és felelőse: ki javítja, milyen SLA-val, hogyan mérjük.

Ami nem DevSecOps:

Minden PR blokkolása tucatnyi „piros” tool miatt, amit senki nem ért és végül kikapcsolnak.

Egyetlen SAST eszköz bevezetése, miközben a secrets kezelés, a jogosultságok, az artifact kiadás és a runtime monitorozás kimarad.

Fenyegetési modell CI/CD-re, mi ellen védekezel valójában?

Biztonságos CI/CD-t akkor tudsz jól építeni, ha tisztázod: hol tud támadó belenyúlni a szállítási láncba. Tipikus kockázati pontok:

Forráskód és pull request folyamat (rossz branch protection, hiányzó review, túl széles merge jogok).

Dependency-k és csomagkezelők (kompromittált csomag, typosquatting, sérülékeny verziók).

Build környezet (perzisztens runner, túl sok jogosultság, „mindent lát” tokenek).

Artifact kezelés (nincs aláírás, nincs integritás, nem követhető, mi ment élesbe).

IaC és deployment (hibás security group, publikus bucket, túl széles cloud IAM).

Titkok (secrets) (repo-ban maradt kulcs, CI változóként túl szélesen elérhető token).

Az alábbi táblázat egy hasznos „réteges” szemléletet ad ahhoz, hol érdemes kontrollokat beépíteni.

CI/CD réteg | Tipikus támadási felület | Minimum DevSecOps kontroll |

Kód (repo) | rossz review, veszélyes change | branch protection, kötelező review, CODEOWNERS |

Dependency | sérülékeny vagy hamis csomag | SCA, lockfile, verzió pinning |

Build | runner kompromittálás, token lopás | izolált runner, least privilege, OIDC |

Artifact | csere, manipuláció | aláírás, immutable registry, provenance |

Deploy | rossz konfiguráció, túl széles IAM | policy-as-code, IaC scan, approval gate |

Runtime | ismeretlen drift, támadás | monitoring, logok, riasztások, patch folyamat |

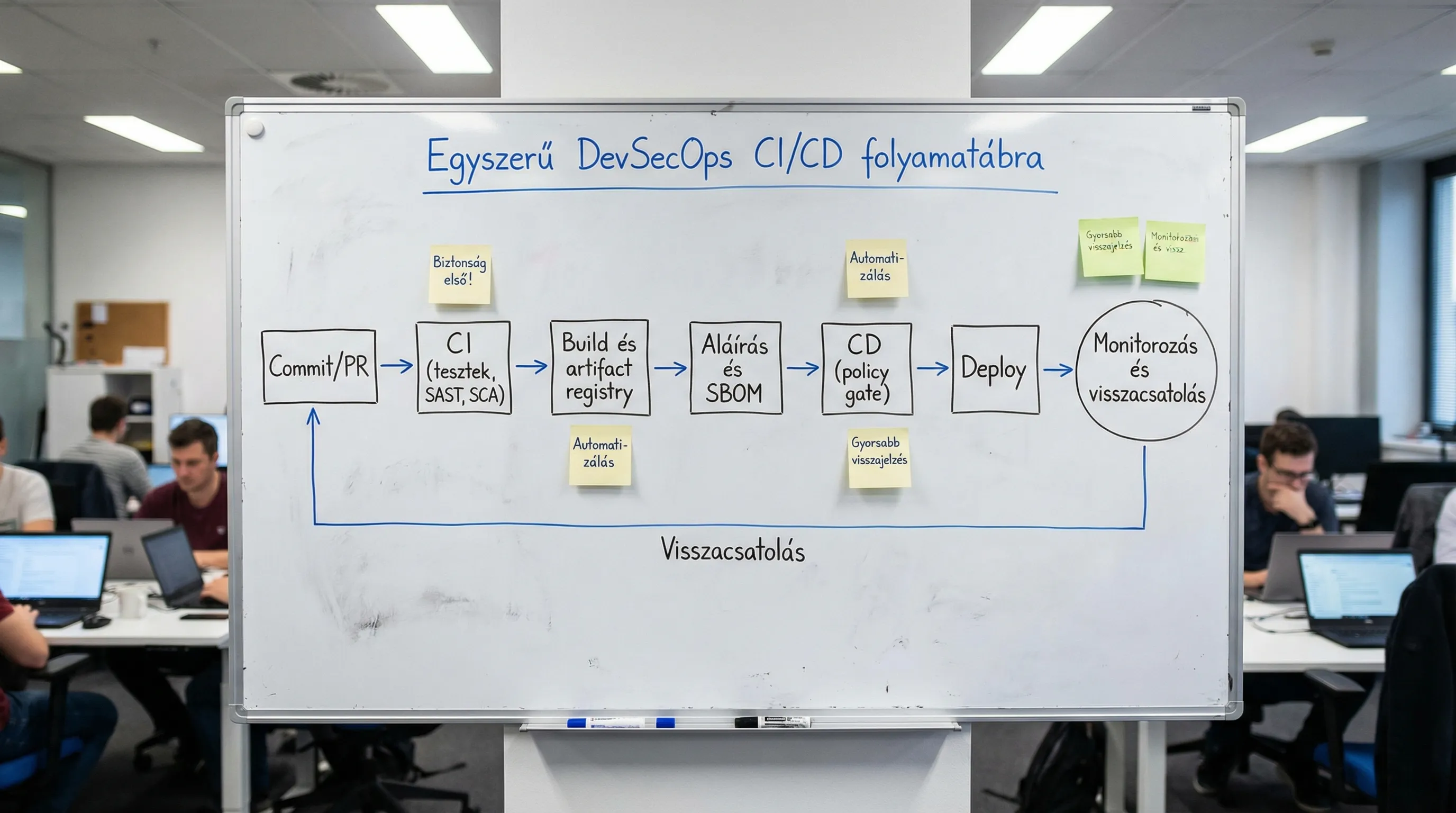

Egy biztonságos CI/CD pipeline referencia-architektúrája

A legtöbb szervezetnél működik egy „alap” mintázat, amit platformtól függetlenül (GitHub Actions, GitLab CI, Azure DevOps, Jenkins) le lehet képezni:

Pre-commit és PR szint: gyors, fejlesztőbarát ellenőrzések.

CI szint: build, tesztek, kód és dependency vizsgálatok.

Release szint: artifact előállítás, aláírás, SBOM, kiadási evidenciák.

CD szint: környezetenkénti policy-k, kontrollált rollout.

Runtime: monitorozás, incidenskezelés, visszacsatolás a backlogba.

1) Pre-commit és PR: a legolcsóbb hibák itt derüljenek ki

A cél, hogy a fejlesztő még merge előtt kapjon jelzést a tipikus problémákról. Gyakorlatban ez lehet:

Secrets scan (például API key minták), hogy ne kerüljön kulcs a repóba.

Lint és alap statikus ellenőrzések, hogy a minőség se szóródjon.

PR szabályok: kötelező reviewer, „admin override” tiltás kritikus repóknál.

Tipp: a PR szintű kontrolloknál a gyorsaság kritikus. Amit itt futtatsz, legyen 1-3 perc körül, különben a csapat „kikerüli”.

2) CI ellenőrzések: SAST, SCA, IaC scan, container scan

A klasszikus DevSecOps „négyese” a legtöbb modern stacknél:

SAST (statikus kódelemzés): tipikus sérülékeny minták, veszélyes függvényhívások.

SCA (dependency vizsgálat): ismert sérülékenységek, licenc kockázatok.

IaC scan (Terraform, Helm, Kubernetes YAML): cloud és cluster misconfigok.

Container image scan: OS csomagok és runtime függőségek sérülékenységei.

Forrásként és jó kiindulási pontként érdemes ismerni az OWASP ajánlásait, illetve a szoftver-ellátási láncra vonatkozó kezdeményezéseket (például SLSA).

3) Release: artifact aláírás, SBOM és „mi ment ki élesbe?”

Sok szervezet ott bukik el, hogy a pipeline lefut, de később nem lehet egyértelműen megmondani:

melyik commitból,

melyik build környezetben,

milyen dependency verziókkal,

pontosan mi lett kiadva.

Itt jön be két kulcsfogalom:

Artifact aláírás (signing): az artifact integritását és eredetét erősíti.

SBOM (Software Bill of Materials): „alkatrészlista” a szoftverről, ami támogatja a sérülékenység-menedzsmentet és auditot.

A cél nem az, hogy holnaptól mindent „enterprise módon” csinálj, hanem hogy legyen egy minimálisan auditálható release folyamatod. Különösen fontos ez szabályozott iparágakban, illetve NIS2-vel érintett szervezeteknél.

4) CD és élesítés: policy gate, környezet-szegmentálás, kontrollált rollout

A „biztonságos CD” általában három pillér:

Policy-as-code: környezet-specifikus szabályok (például tilos publikus storage, kötelező encryption, minimum TLS).

Környezetenkénti jogosultságok: a CI-nek ne legyen admin hozzáférése productionhöz.

Kontrollált rollout: canary, blue-green, gyors rollback (ha a rendszer és az üzlet támogatja).

Itt gyakori anti-pattern, hogy a pipeline egyetlen service principallal mindent tud: dev, staging, prod. Ez kényelmes, de incidensnél drága.

Titokkezelés (secrets): a leggyakoribb valós incidens-ok

A DevSecOps egyik leggyorsabban megtérülő része a secrets kezelési fegyelem. Néhány bevált elv:

Ne tárolj titkot repóban, még „private” repóban sem.

Ne adj hosszú életű tokeneket a CI-nek, ha elkerülhető.

Használj rövid életű jogosultságokat és központi secrets menedzsmentet (például vault jellegű megoldást).

Auditáld, ki és mi olvashat CI változókat (fork PR-ok, job scope, environment scope).

Modern felhős környezetben jó gyakorlat az OIDC alapú „federated” hozzáférés (a pipeline identitással jelentkezik be), mert csökkenti a statikus kulcsok mennyiségét.

Jogosultságok és build izoláció: „least privilege” a pipeline-ban is

A pipeline gyakran egy „mini admin” a rendszerben. DevSecOpsban ezért kiemelt:

Ephemeral runner (eldobható build gép) preferálása perzisztens runnerrel szemben.

Minimális scope-ú tokenek (repo read, artifact write, semmi más).

Külön CI identitások projektenként, ne egy közös „company-ci-admin”.

Network korlátozások, például a build csak azt érje el, ami kell (artifact registry, dependency mirror).

Ez nem csak security, hanem stabilitás is: kisebb az esély, hogy egy pipeline „véletlenül” átír valamit productionben.

Mikor blokkoljon a pipeline, és mikor csak jelezzen? (kockázatalapú gating)

Ha mindent blokkolni próbálsz, a csapat előbb-utóbb kikapcsolja a kontrollokat. Ha semmit nem blokkol, a DevSecOps dekoráció lesz. A gyakorlatban működik egy egyszerű policy:

Találat típusa | Példa | Ajánlott pipeline viselkedés |

Kritikus, kihasználható | publikus RCE, repo-ba került kulcs | blokkolás, azonnali javítás |

Magas kockázat | súlyos CVE internet-facing komponensben | blokkolás release előtt, fix SLA |

Közepes | nem internet-facing komponens sérülékenysége | nem blokkol PR-nál, de ticket és SLA |

Alacsony | best practice eltérés | riport, backlog, trend mérés |

A lényeg: legyen leírva (akár 1 oldalban), mit tekintesz „stop ship” kategóriának.

Biztonságos CI/CD mint megfelelőségi eszköz (audit evidenciák)

Sok vállalatnál a DevSecOps nem csak technikai, hanem compliance kérdés is: „tudjuk igazolni, hogy kontrolláltan szállítunk?”. Ehhez hasznos:

Pipeline logok megőrzése (ki, mikor, mit deployolt).

Release jegyzet és artifact azonosító (verzió, digest).

SBOM tárolása a release-hez kötve.

Jóváhagyások kezelése (ha szükséges), de automatizált keretek között.

Ha a mérhetőséget projekt szinten is komolyan veszed, kapcsolódó gondolkodásmódot ad a Syneo korábbi cikke a célokról és kockázatokról: Digitalizációs projekt tervezése: célok, KPI-k, kockázatok.

30 napos bevezetési terv (reális, nem „big bang”)

A DevSecOps bevezetésénél a legjobb taktika a fokozatosság. Egy tipikus 30 napos, gyorsan értelmezhető terv:

Időszak | Fókusz | Kézzelfogható eredmény |

1-7. nap | baseline és gyors nyereségek | branch protection, secrets scan, minimális jogosultságok |

8-14. nap | CI kontrollok | SAST vagy SCA bevezetés, első szabályok a blokkolásra |

15-21. nap | release fegyelem | artifact tárolás rendbetétele, verziózás, alap SBOM |

22-30. nap | CD és policy | környezet-szegmentálás, IaC scan, egyszerű gate szabályok |

A 30 nap végén nem „tökéletes” DevSecOpsod lesz, hanem egy működő alapod, amire lehet érettséget építeni.

Tipikus hibák, amik miatt a DevSecOps elbukik

A leggyakoribb buktatók, amiket terepen látni:

A security „ráül” a folyamatra, a fejlesztők pedig kikerülik.

Túl sok eszköz túl gyorsan, nincs tulajdonos, nincs triage.

A pipeline túl lassú lesz, és elkezdik letiltani a checkeket.

Nincs különbség dev és prod jogosultságok között.

Nincs döntés arról, mi a „stop ship”, ezért minden vitává válik.

Ha ez ismerős helyzet, akkor a leggyorsabb előrelépés általában egy rövid audit és egy reális roadmap. Ebben tipikusan IT tanácsadói támogatás tud sokat segíteni, például fókusz és prioritások tisztázásában: IT tanácsadás: mikor van rá szükség és mit kapsz érte?

Gyakran Ismételt Kérdések (FAQ)

Melyik a legfontosabb első DevSecOps lépés, ha kevés időm van? Általában a branch protection (kötelező review) és a secrets scan adja a legnagyobb azonnali kockázatcsökkentést, minimális ráfordítással.

Kell SBOM akkor is, ha nem enterprise a cég? Sok esetben igen, mert a sérülékenység-kezelés és beszállítói kérdések miatt egyre gyakrabban kérik. Nem kell túlbonyolítani, elég egy release-hez kötött, tárolt SBOM.

Mennyi kontroll fér bele úgy, hogy ne lassítsa le a fejlesztést? A jó gyakorlat az, hogy PR szinten csak gyors checkek futnak, a „nehezebb” scanek pedig CI-ban vagy nightly módban. A kritikus dolgok blokkoljanak, a többi legyen triage-olva és SLA-hoz kötve.

Mi a különbség a DevOps és a DevSecOps között pipeline szinten? DevOpsnál a fókusz a gyors és stabil szállítás. DevSecOpsnál ehhez hozzáadódik az automatizált biztonsági ellenőrzés, a jogosultságok szigorítása, az artifact hitelesítése, valamint az auditálhatóság.

Hogyan kapcsolódik ehhez a felhő és a felhőbiztonság? Ha a deployment felhőbe megy, akkor a CI/CD közvetlenül infrastruktúrát is módosít (IAM, hálózat, storage). Ilyenkor az IaC scan és a policy-as-code kiemelten fontos, különben a pipeline nagyon gyorsan tud rossz konfigurációt „szétszórni”.

Következő lépés: DevSecOps audit és biztonságos CI/CD roadmap

Ha szeretnél egy olyan CI/CD-t, ami gyors is, és auditálhatóan biztonságos is, érdemes egy rövid felméréssel kezdeni: jogosultságok, secrets kezelés, artifact folyamat, illetve a reális „stop ship” szabályok tisztázása.

A Syneo csapata digitalizációs és IT megoldások mellett DevOps és üzemeltetési, illetve tanácsadási oldalról is tud támogatni a stabil, biztonságos szállítási folyamat kialakításában. További kontextushoz hasznos lehet a DevOps alapozó cikk: DevOps alapok: nulláról az éles környezetig vezető út 2026-ban, illetve a tanácsadási megközelítésről: IT tanácsadás: mikor van rá szükség és mit kapsz érte?.