Életkor ellenőrzés online: GDPR-kompatibilis megoldások

Egyéb

Életkor ellenőrzés online: GDPR-kompatibilis megoldások | Syneo

Hogyan ellenőrizd az életkort online GDPR-kompatibilisen? Adatminimalizáló módszerek, tokenes és eID megoldások, jogalapok, szállítóválasztás és gyors bevezetési terv.

életkor ellenőrzés, age verification, GDPR, adatminimalizálás, eID, token modell, KYC, adatvédelem, DPIA, biometria, szállítóválasztás, auditálhatóság

2026. márc. 17.

Az online térben a korhatáros termékek és tartalmak (például alkohol, 18+ digitális tartalom, szerencsejáték, bizonyos közösségi funkciók) értékesítése vagy elérése egyre gyakrabban ütközik ugyanabba a dilemmába: hogyan igazolod az életkort úgy, hogy közben ne gyűjts felesleges személyes adatot, és végig GDPR-kompatibilis maradj?

A jó megoldás nem csak jogi megfelelés. Üzleti oldalról is számít: csökkenti a kockázatot, mérsékli a visszaéléseket, javítja a bizalmat, és elkerülhetővé teszi a túl szigorú, konverziót romboló folyamatokat.

(Fontos: ez a cikk tájékoztató jellegű, nem minősül jogi tanácsadásnak. Konkrét iparági kötelezettségekhez és kockázati szinthez érdemes adatvédelmi szakértőt bevonni.)

Mit jelent az „életkor ellenőrzés” online, és mit nem?

A gyakorlatban három különböző megközelítést szokás összemosni, pedig GDPR és IT-architektúra szempontból nem ugyanaz:

Age gate (önbevallás): „Elmúltál 18?” jellegű kapu. Minimális adat, minimális bizonyító erő.

Életkor-ellenőrzés (verification): valamilyen hitelesebb jel alapján döntesz (például eID, banki azonosítás, dokumentum ellenőrzés, szolgáltatói ellenőrzés).

Életkor-becslés (estimation): jellemzően biometrikus vagy viselkedésalapú becslés (például arckép alapján). Kényelmes lehet, de adatvédelmi kockázata magas, és könnyen „túlgyűjtésbe” csúszik.

A legtöbb vállalatnak valójában nem „születési dátum” kell, hanem egy üzleti döntéshez elég állítás:

„A felhasználó 18+” (igen/nem)

esetleg „a felhasználó 16+”, vagy egyéb küszöb

Ha ezt szem előtt tartod, sokkal könnyebb adatminimalizáló, GDPR-kompatibilis megoldást építeni.

GDPR-alapok életkor ellenőrzéshez: a megfelelés a tervezésnél kezdődik

Az életkor ellenőrzés tipikusan személyes adatkezelés (már az is, ha a felhasználó fiókjához hozzákapcsolod, hogy 18+). A dokumentum alapú ellenőrzés, biometria vagy külső azonosító szolgáltató pedig tovább emeli a kockázatot.

A GDPR szövegét érdemes első kézből is ismerni, különösen az alapelveket és a gyermekekre vonatkozó részeket (GDPR 5. cikk, 6. cikk, 8. cikk): EUR-Lex: GDPR (2016/679).

A legfontosabb elv: adatminimalizálás és célhoz kötöttség

Az életkor ellenőrzés célja többnyire az, hogy korhatár alatti felhasználó ne férjen hozzá egy funkcióhoz vagy tranzakcióhoz. Ebből következik:

Ne kérj születési dátumot, ha elég egy 18+ „állítás”.

Ne tárold a dokumentumképet, ha elég egy ellenőrzési eredmény és audit-nyom.

Ne építs „mindenre jó” KYC folyamatot, ha csak korhatár-szűrés kell.

Jogalap: ne reflexből „hozzájárulás” legyen

Sok implementáció ott rontja el, hogy mindent „consent”-re épít. Életkor ellenőrzésnél gyakran reálisabb jogalap:

jogi kötelezettség teljesítése, ha a szolgáltatásod iparági szabályozás alapján kötelezett korhatár-védelemre,

jogos érdek, ha a cél a kockázatcsökkentés és a kiskorúak védelme, és ezt érdekmérlegeléssel alá tudod támasztani.

A helyes jogalap a konkrét use case-től és jogi környezettől függ, ezért itt a jó gyakorlat az, hogy adatvédelmi dokumentációval együtt tervezel, nem utólag „ragasztod rá” a GDPR-t.

Beépített adatvédelem (privacy by design) és DPIA

Ha a megoldásod magasabb kockázatú (például dokumentum ellenőrzés, biometria, nagy felhasználószám), akkor tipikusan felmerül az adatvédelmi hatásvizsgálat (DPIA) igénye. A „beépített és alapértelmezett adatvédelem” elveire az EDPB külön is ad útmutatót: EDPB Guidelines 4/2019 on Article 25.

Az alábbi táblázat segít abban, hogy a GDPR elveit konkrét technikai döntésekké fordítsd.

GDPR elv | Mit jelent életkor ellenőrzésnél? | Példa „jó” megoldásra |

Adatminimalizálás | Ne gyűjts többet, mint ami a korhatár döntéshez kell | „18+ verified” jelző, születési dátum nélkül |

Célhoz kötöttség | Ne használd marketingre vagy profilozásra a verifikációs adatot | Az ellenőrzési eredmény csak hozzáférésvezérlésre szolgál |

Korlátozott tárolhatóság | Ne őrizd a dokumentumot, ha nincs rá kényszerítő ok | Időkorlátos „age token”, automatikus lejárattal |

Integritás és bizalmasság | Erős hozzáférés- és naplózási kontroll | RBAC, MFA, audit log, titkosítás |

Elszámoltathatóság | Bizonyítani tudd, hogyan döntöttél és miért | DPIA, érdekmérlegelés, adatfolyam-ábra, DPA |

GDPR-kompatibilis megoldástípusok: melyik mire jó?

Nincs univerzális megoldás. A helyes választás attól függ, mekkora kárt okoz, ha kiskorú mégis hozzáfér, és mennyire kell ezt auditálhatóan kizárnod.

Az alábbi összehasonlítás nem „végső ítélet”, hanem döntéstámogató nézőpont.

Megoldás | Bizonyító erő | Tipikus adatvédelmi terhelés | Mikor reális? |

Önbeszámoló (age gate) | Alacsony | Alacsony | Alacsony kockázatú tartalom, belépési „udvariassági” kapu |

Fiók + fizetési eszköz ellenőrzés | Közepes | Közepes | Előfizetéses modellek, ahol amúgy is van fizetés |

Külső „age verification” szolgáltató (tokenes) | Közepes-magas | Közepes | Ha skálázható, auditálható megoldás kell, és nem akarsz dokumentumot kezelni |

eID-alapú azonosítás (ahol elérhető) | Magas | Közepes | Erősebb megfelelés, magasabb kockázat, szabályozott szektor |

Dokumentum szken + selfie/biometria | Magas (de nem hibátlan) | Magas | Kifejezetten magas kockázat és erős bizonyítási igény esetén |

A „tokenes” modell a legjobb barátod adatminimalizálásnál

Ha a szolgáltató képes úgy visszaadni az eredményt, hogy te csak ezt kapod meg:

age_over_18 = trueverified_at = időbélyegverification_id = referencia(audit célra)

akkor elkerülheted, hogy a saját rendszeredben nagy mennyiségű, érzékeny azonosítási adat keletkezzen.

Döntési keret: milyen „korhatár-biztosítási szint” kell neked?

Érdemes egy kockázatalapú skálát bevezetni, és ehhez kötni a technológiát, a UX-et és az adatkezelést.

Szint | Kockázat, ha tévedsz | Ajánlott megoldás-minta | Tipikus UX hatás |

Alap | Alacsony reputációs kockázat | Age gate + szerveroldali enforcement | Minimális súrlódás |

Közepes | Pénzügyi és compliance kockázat | Tokenes 3rd party ellenőrzés, re-verification szabályokkal | Közepes súrlódás |

Magas | Súlyos jogi következmény, auditálhatósági elvárás | Erős azonosítás (eID), szigorú naplózás, DPIA, szállítói audit | Magasabb súrlódás |

A leggyakoribb hiba, hogy a csapatok a „magas” szintet választják mindenre, majd a megoldás:

drága lesz,

csökkenti a konverziót,

adatvédelmi szempontból is kockázatosabb lesz (mert több adatot mozgat).

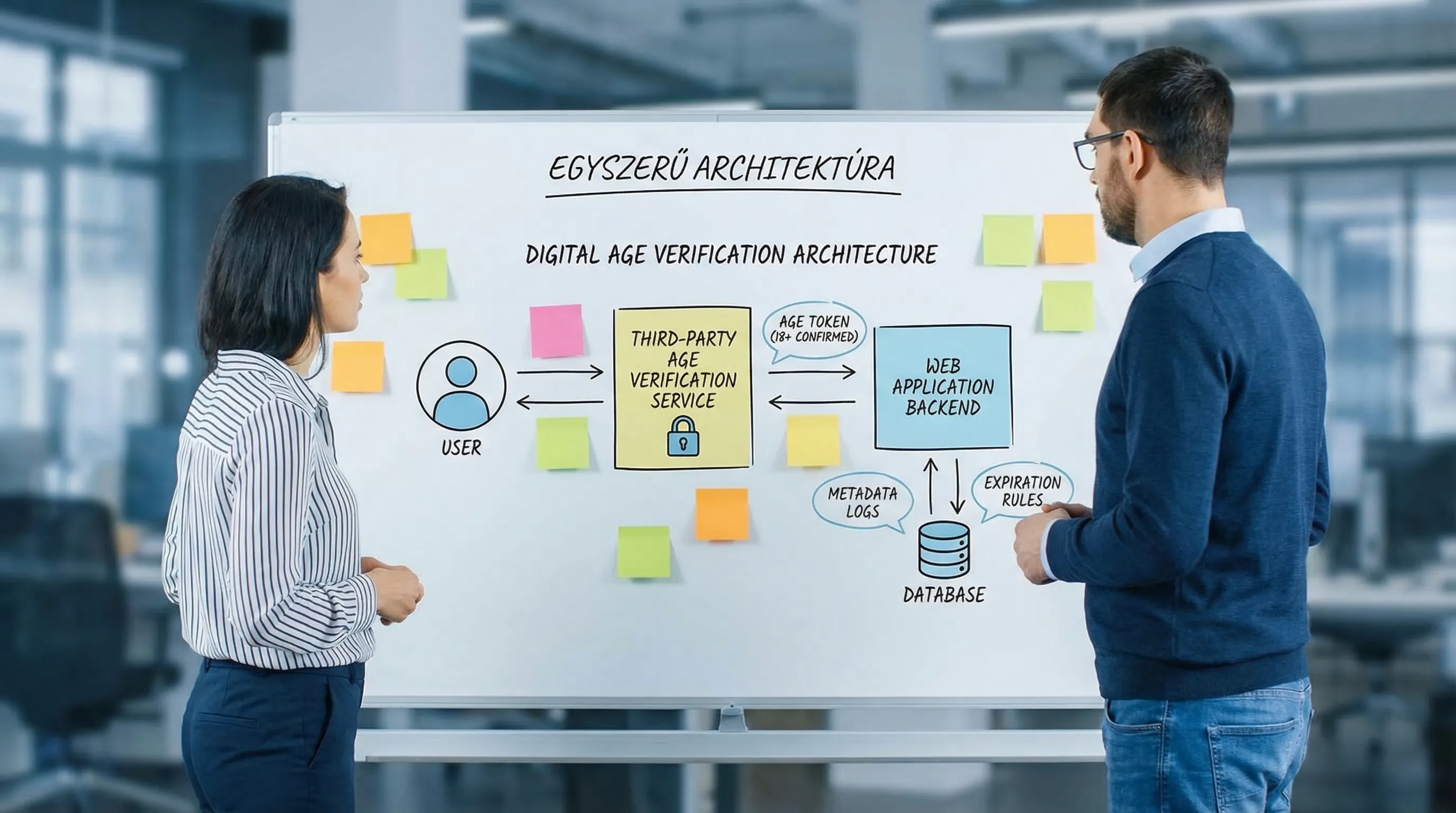

Javasolt architektúra: „age assertion” ahelyett, hogy okmányokat tárolnál

A GDPR-kompatibilis életkor ellenőrzés egyik bevált mintája az, hogy különválasztod:

az ellenőrzést végző szolgáltatót,

a te rendszered hozzáférésvezérlését,

és az auditálható nyomvonalat.

Technikai „minimumok”, amiket sokan kihagynak

Szerveroldali enforcement: a frontendes age gate önmagában kevés, a backendnek is tudnia kell tiltani a korhatáros műveleteket.

Session és token kezelés: legyen TTL, legyen megújítási logika, és legyen replay elleni védelem.

Audit log: mikor, milyen küszöbbel, milyen módszerrel történt az ellenőrzés, és milyen döntés született.

Hozzáférés-kezelés: a verifikációs státusz és naplók ne legyenek „minden adminnak” elérhetők.

Ha a hozzáférés-kezelést és naplózást rendszerszinten szeretnéd rendbe tenni, a beléptetés és biztonsági minimumok logikája nagyon hasonló (RBAC, MFA, session-szabályok): E-számla belépés: hozzáférés-kezelés és biztonsági minimumok.

Szállítóválasztás és szerződés: itt dől el a GDPR-kockázat fele

Az életkor ellenőrzés tipikusan beszállítóra épül (SaaS vagy integrált szolgáltatás). Ilyenkor nem csak technológiát választasz, hanem adatkezelési modellt is.

Döntsd el a szerepeket: adatkezelő, adatfeldolgozó, közös adatkezelés

Nem mindegy, hogy a szolgáltató:

a te utasításaid alapján jár el (adatfeldolgozó),

vagy saját célból is felhasznál adatokat (ami már adatkezelői szerepet jelenthet).

Ezt tisztázni kell a szerződésben, és ehhez kell igazítani:

a tájékoztatót,

a jogalapot,

és a felhasználói folyamatot.

Szállítói checklist, ami tényleg számít

Adatminimalizáló válasz: tud-e „18+ igazolva” állítást adni dokumentum-adat átadása nélkül?

Tárolási és törlési politika: mennyi ideig tárol, milyen törlési SLA-val?

EU/EGT adatrezidencia és adattovábbítás: hol fut a szolgáltatás, van-e EGT-n kívüli továbbítás, és mi a jogi mechanizmus?

Naplózás és hozzáférés: ki fér hozzá a verifikációs adatokhoz a szolgáltatónál, van-e erős kontroll?

Incidenskezelés: bejelentési határidők, együttműködés, forenzikus logok.

Kiberbiztonsági alapkontrollok nélkül a GDPR megfelelés is ingatag. Ha gyors baseline kell, érdemes a minimum kontrollokból kiindulni (MFA, mentés, naplózás, incidens folyamat): Kiberbiztonság KKV-knak: 10 minimum kontroll 2026-ra.

Gyakori tervezési hibák (és mi legyen helyette)

„Kérjük be a születési dátumot, aztán kész”

A születési dátum több, mint ami kell, ráadásul sok esetben könnyen hamisítható. Helyette:

használj küszöb-alapú állítást (18+),

és ha kell, erősítsd külső verifikációval.

Okmánykép tárolása „biztos, ami biztos” alapon

Ez tipikusan adatminimalizálásba ütközhet, és komoly adatbiztonsági kockázat. Helyette:

auditálható referencia,

rövid élettartamú token,

szigorú retention (és bizonyítható törlés).

Csak frontend kontroll

Ha a backend API-k nincsenek védve, az age gate megkerülhető. Helyette:

policy a backendben,

jogosultsági modell (például

age_verified=trueclaim alapján),és logolt döntési pontok.

Nincs újraellenőrzési szabály

Egy 18+ státusz nem feltétlenül örök. Helyette:

definiálj lejáratot (például kockázattól függően),

és kezeld az account sharing kockázatot.

Gyors bevezetési terv: 2–4 hét alatt éles, auditálható minimum

A valós idő attól függ, milyen rendszerekhez kell illeszteni (webshop, CRM, IAM, fizetés, ügyfélszolgálat), de egy kockázatcsökkentett MVP gyakran gyorsabban elkészül, mint gondolnád.

1. hét: scope és kockázati szint

pontosítsd a korhatár-küszöböt és a tiltandó műveleteket,

készíts adatfolyam-vázlatot (mi hova megy),

döntsd el az elvárt „biztosítási szintet”.

2. hét: beszállító és architektúra

válassz tokenes vagy eID-alapú modellt,

rögzítsd a retention és audit követelményeket,

indíts PoC-t a kritikus felhasználói útvonalon.

3–4. hét: integráció, naplózás, élesítés

backend enforcement,

log és monitoring,

tájékoztató és folyamatok (support, incidens, törlés),

go-live, majd rövid hypercare.

Ha több rendszer érintett, az integráció minősége dönt. Érdemes már az elején integrációs térképet és felelősségeket rögzíteni: Rendszerintegráció: hogyan kösd össze az ERP-t, CRM-et és BI-t?.

Hogyan tud ebben a Syneo segíteni?

Egy GDPR-kompatibilis életkor ellenőrzés nem egyetlen „plugin” kérdése, hanem folyamat, architektúra, beszállítói megfelelés és biztonsági kontrollok együttese.

A Syneo abban tud támogatni, hogy a megoldás ne csak működjön, hanem auditálható és üzletileg is vállalható legyen:

követelmények és kockázati szint meghatározása (mit kell bizonyítani, és milyen erősen),

architektúra és integrációs terv (age token, IAM, naplózás, retention),

beszállító-értékelés (DPA, adatáramlás, biztonsági minimumok),

megvalósítási támogatás (egyedi fejlesztés, DevOps, üzemeltetés).

Továbblépéshez érdemes egy rövid, célzott felméréssel kezdeni, ami 1–2 workshop alatt tisztázza a szükséges biztosítási szintet, az adatáramlást és a leggyorsabb MVP utat. További információ: Syneo.