Talend DevOps: CI/CD pipeline minta és release best practice

Egyéb

Talend DevOps: CI/CD pipeline minta és release best practice | Syneo

Gyakorlati útmutató Talend DevOps bevezetéséhez: CI/CD pipeline minta, környezetkezelés, release best practice-ek és 30 napos induló terv a kockázatok csökkentésére.

Talend, DevOps, CI/CD, pipeline, release, release management, DevSecOps, observability, adatfolyamok, artifact repository, Talend jobok, Syneo

2026. ápr. 4.

A Talend sok csapatnál „kritikus infrastruktúra”: rajta futnak az ERP, CRM, BI és adatszolgáltatási integrációk, mégis gyakran kézi exportok, ad hoc hotfixek és „éjszakai varázslások” tartják életben. Ilyenkor a kiadás nem termékfejlesztés, hanem kockázatkezelés. A Talend DevOps célja, hogy az adatfolyamok szállítása ugyanolyan fegyelmezett, automatizált és auditálható legyen, mint egy modern alkalmazásé: verziózás, CI/CD, tesztelés, környezeti promóció és visszagörgetési terv.

Ez a cikk egy CI/CD pipeline mintát és release best practice-eket ad Talend-alapú megoldásokhoz, különös fókuszban a gyakorlati megvalósíthatóságon (és azon, hol szokott elromlani a dolog).

Mit értünk Talend DevOps alatt (és miért nem csak „build automation”)

Talend környezetben a DevOps tipikusan nem egyetlen deploy lépésről szól, hanem több összetevő együttműködéséről:

Talend Jobok és komponensek verziózása (kód + metaadatok + konfigurációs sablonok).

Build és csomagolás automatizálása (tipikusan Maven-alapú build vagy Talend CLI/CI eszközök, a használt Talend verziótól függően).

Környezet-specifikus konfiguráció kezelése (kapcsolatok, endpointok, erőforrások, ütemezések, jogosultságok).

Automatizált tesztelés és minőségi kapuk (kódminőség, dependency kockázat, adatvalidáció).

Release és promóció kontrolláltan (dev → test → stage → prod), auditnyommal.

Üzemeltethetőség: naplózás, megfigyelhetőség, riasztások, incidenskezelés.

A legtöbb Talend-projekt ott kezd fájni, hogy a fenti elemek közül 1-2 megvan, a többi pedig kézi „hőstettekre” épül. A CI/CD pipeline minta pont azt adja meg, hogyan áll össze stabil rendszerré.

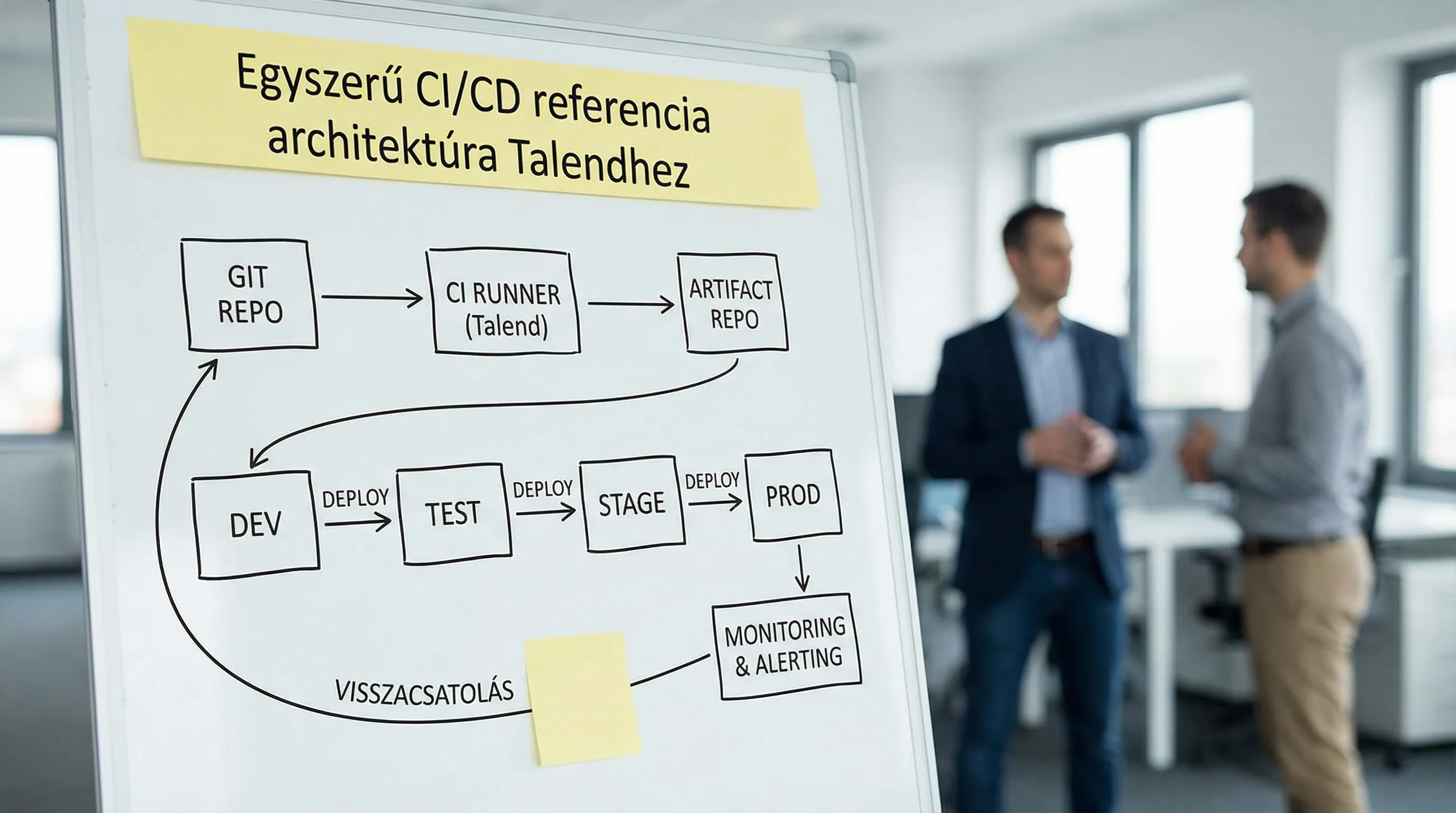

Referencia felépítés: repo, build runner, artifact tároló, futtatókörnyezet

A legjobban működő Talend DevOps felállásokban a pipeline nem „Talend-specifikus hópehely”, hanem illeszkedik a vállalati delivery standardhez (Azure DevOps, GitLab CI, GitHub Actions, Jenkins stb.). A Talend része az, hogy mit és hogyan buildelsz, és hogyan paraméterezel.

Az alábbi táblázat egy gyakorlati, vendor-semleges alapmodellt mutat:

Építőelem | Mit csinál | Talend-sajátosság, amire figyelj |

Git repo | Kód, konfigurációs sablonok, pipeline definíció | Jobok, shared context, SQL-ek, mappingek együtt verziózva, egységes struktúrában |

CI runner | Build, teszt, minőségi kapuk | Build legyen reprodukálható és „headless”, ne Studio-kézi export |

Artifact repository | Verzionált build output tárolása | Ne „zip e-mailben”, hanem visszakereshető build artifact |

CD orchestrator | Telepítés/promóció környezetekre | Konfiguráció és secrets ne kerüljön artifactba |

Runtime (JobServer/Cloud runner) | Futtatás és skálázás | Jogosultságok, hálózat, connectivitás, erőforrás korlátok |

Observability | Logok, metrikák, riasztások | Job run státuszok, throughput, hibaosztályozás, SLA-k |

A branch és PR szabályokhoz érdemes csapatstandardot használni. Ha Azure DevOps-ot használtok, hasznos kiegészítés a belső irányelvekhez a branch stratégia és PR szabályok csapatoknak útmutató.

CI/CD pipeline minta Talendhez: minimum életképes, mégis skálázható

A pipeline célja: minden változásból reprodukálható build legyen, automatikus ellenőrzésekkel, és csak „zöld” csomag mehessen tovább release irányba.

CI (build) szakaszok: javasolt lépések

Az alábbi táblázat egy tipikus CI pipeline felépítést mutat. A konkrét parancsok Talend verziótól és a build módszertől függnek, de a logika stabil.

Stage | Mit ellenőriz | Mit ad kimenetként |

Checkout + verziózás | Tag/commit azonosítás, verziószám képzés | Build meta (commit hash, branch, build number) |

Build (headless) | Fordítás, csomagolás | Verzionált artifact (pl. job csomag) |

Statikus ellenőrzések | Lint, alap kódminőség, „tiltott minták” | Jelentés, quality gate |

Dependency/komponens kockázat | Függőségek sebezhetőségei, licenc kockázatok | SCA riport, gate szabályok |

Tesztek | Unit, integrációs, smoke jellegű futások | Teszt riport, coverage ahol értelmezhető |

Artifact publikálás | Artifact feltöltés repo-ba | Visszakereshető, letölthető csomag |

A Talendnél különösen fontos, hogy a build:

ne igényeljen fejlesztői gépet vagy Studio GUI-t,

determinista legyen (ugyanabból a commitból ugyanaz az output),

és legyen hozzá build bizonyíték (logok, verzió, teszt riportok).

A DevSecOps kapukhoz (secrets, SAST/SCA, SBOM, aláírás) érdemes egy egységes vállalati mintát követni. Ehhez jó alap a DevSecOps gyakorlatban: így építs biztonságos CI/CD-t cikk.

Példa: pipeline definíció logikája (eszközfüggetlen pszeudo)

Az alábbi részlet nem konkrét platformhoz kötött, a lényeg a stage-ek sorrendje és a gate-ek:

Ha ezt a minimumot tartod, a későbbi bővítés (adatvalidáció, contract tesztek, performance kapuk) már kontrolláltan ráépíthető.

CD és környezeti promóció: ne „deployolj”, hanem „promótálj”

Talend rendszereknél a legnagyobb üzemeltetési kockázat az, amikor ugyanaz a job másként viselkedik környezetenként, és a különbség nem látszik kódból. Emiatt a CD kulcsa nem a gyors telepítés, hanem a környezet-kezelés fegyelme.

Környezetmodell: dev, test, stage, prod

Javasolt elv: ugyanazt az artifactot futtasd végig a környezeteken, és csak a konfiguráció változzon.

Környezet | Cél | Tipikus kontroll |

Dev | gyors iteráció | lazább gate, de kötelező CI build |

Test | integráció és regresszió | automatizált tesztadatok, stabil függőségek |

Stage (pre-prod) | éleshez közeli próba | release candidate, éles konfig „tükör” |

Prod | üzleti SLA | jóváhagyás, change record, monitorozás, rollback terv |

Konfiguráció best practice: context és secrets szétválasztása

A Talend „context” jellegű paraméterezés jó alap, de tipikusan akkor csúszik félre, ha a csapat a kényelmesebb utat választja, és a környezeti értékeket „beégeti”. A release-hez javasolt minimumok:

Konfiguráció sablonok a repóban: csak a kulcsok és struktúra, nem az éles értékek.

Secrets külön kezelése: vault, secret store vagy legalább pipeline secret változók.

Konfiguráció drift kontroll: stage és prod eltérése legyen kimutatható (change log, diff, audit).

Integrációs környezeteknél különösen sok a függőség (ERP/CRM API-k, adatbázisok, SFTP, üzenetsorok). Ha az integrációs térkép nincs rendben, a CD „csak papíron CD”. Kapcsolódó háttér: Rendszerintegráció: hogyan kösd össze az ERP-t, CRM-et és BI-t?

Release best practice Talendhez: verzió, csomagolás, jóváhagyás, visszaút

A Talend release menedzsment akkor működik jól, ha a „kiadás” nem egy időpont, hanem egy ismételhető folyamat, ahol előre tudod:

mi megy ki,

mi változott,

hogyan igazolod, hogy jó,

és mi történik, ha rossz.

Verziózás és „mi van élesben” kérdés megválaszolása

A minimum cél: bármelyik éles futásról meg tudd mondani:

melyik Git commitból buildelték,

melyik artifact verzió fut,

melyik konfiguráció verzióval,

és ki hagyta jóvá.

Gyakorlati minta:

Git tag release-hez (pl.

v1.8.0vagy2026.04.1).Artifact verzió azonos a taggel.

Release note automatikus generálása PR címkékből és ticket linkekből.

A branch-modell lehet GitFlow jellegű vagy trunk-based, a lényeg a következetesség. Trunk-based esetén különösen fontos a jó CI és a feature flag jellegű, kockázatcsökkentő szállítási minta.

Release checklist: ETL/ELT-specifikus elemek

Alkalmazásrelease-ekhez képest adatfolyamoknál más jellegű kockázatok is vannak (adatduplikáció, részleges feldolgozás, downstream riportok sérülése). Az alábbi táblázat egy Talend release checklist „magját” adja:

Terület | Ellenőrzés | Tipikus bizonyíték |

Adatmodell változás | séma, mapping, típusok, null kezelések | diff, migrációs jegy, teszt riport |

Idempotencia | újrafuttatás duplikáció nélkül | teszt futás bizonyíték, kontroll táblák |

Hibakezelés | retry, dead-letter, riasztás | log minta, riasztás teszt |

Teljesítmény | futási idő, erőforrás csúcsok | baseline vs új mérés |

Visszagörgetés | előző verzió gyors visszaállítása | rollback runbook, artifact elérhetőség |

Üzemeltetés | dashboard, alert szabályok, on-call | monitor config, ownership (RACI) |

Az „idempotencia” különösen fontos: ha egy éles job elhasal félúton, vagy kétszer indul el, az adatkár sokkal drágább lehet, mint maga a hiba.

Minőségi kapuk: mit érdemes automatizálni Talend pipeline-oknál

A CI/CD akkor ad valódi sebességet, ha nem csak gyors, hanem megbízható. Ehhez a minőséget a pipeline-ba kell beépíteni.

Tesztszintek: mit hol érdemes futtatni

Teszttípus | Mire jó | Hol futtasd |

Build smoke | fordul, csomagolható | minden PR |

Komponens szintű ellenőrzés | kritikus transzformációk logikája | PR és main merge után |

Integrációs teszt | külső rendszerek, adatbázisok, API-k | nightly vagy merge gate |

Adatvalidáció | mezőszint, tartomány, kulcsok, duplikáció | test/stage környezetben |

Regresszió | korábbi hibák ne jöjjenek vissza | release candidate előtt |

Adatvalidációhoz sok csapat használ explicit szabálykészletet vagy dedikált data quality keretrendszert. A cél nem az, hogy „mindent letesztelj”, hanem hogy legyen:

pár üzletkritikus guardrail (pl. rekordok száma, kulcsok egyedisége, kötelező mezők, összegek egyezése),

és legyen hozzá riasztás, ha sérül.

Observability és SLA: a Talend DevOps ott dől el, hogy mit látsz élesben

A release utáni első kérdés nem az, hogy „kiment-e”, hanem hogy működik-e üzleti szinten. Ehhez megfigyelhetőség kell.

Javasolt minimum metrikák Talend job futásokhoz:

Futási idő (átlag, percentilisek, trend)

Feldolgozott rekordok száma (input, output, reject)

Hibaarány és hibaosztály (kapcsolódási hiba, adatminőség hiba, időtúllépés)

Újrafuttatások száma, retry események

Downstream SLA jelzések (pl. BI frissülés ideje)

A delivery oldali méréshez érdemes a DORA jellegű mutatókból kiindulni. A DORA alapokról jó áttekintést ad a Google Cloud DORA erőforrások gyűjtőoldala.

Ha a csapat már mér, következő lépés a DevOps érettség összerendezése. Ehhez kapcsolódó keret: DevOps érettségfelmérés: hol tart a csapatod?

Talend DevSecOps: a leggyakoribb biztonsági hibák és a javítható minimum

Talend integrációk tipikusan „mindenhez hozzáférnek”: adatbázisokhoz, fájlrendszerekhez, API-khoz, néha személyes adatokhoz is. Emiatt DevOps nélkül sokszor nem csak stabilitási, hanem információbiztonsági kockázat is nő.

Gyakori hibaminták:

Éles jelszavak bekerülnek repóba vagy export csomagba.

Service accountok túl széles jogosultságot kapnak.

A pipeline runner túl sok hozzáférést kap a környezetekhez.

Nincs követhető, hogy ki és mikor mit deployolt.

Javasolt minimum kontrollok:

Secrets csak titkos tárolóból, rotációval.

Least privilege a futtató userre és a csatlakozásokra.

Build és deploy szétválasztása (külön identity, külön scope).

Artifact integritás: ellenőrzött forrásból deployolj.

Ha a szervezetben szabályozási nyomás van (pl. NIS2), akkor a CI/CD bizonyítékok és a hozzáférés-kezelés tipikusan auditpont. Alapokhoz: Kiberbiztonság KKV-knak: 10 minimum kontroll 2026-ra

Tipikus „anti-pattern”-ek Talend release-eknél (és hogyan cseréld le őket)

A következő minták szinte mindig lassítják a szállítást és növelik a hibaarányt:

Kézi export és kézi feltöltés: nem reprodukálható, nem auditálható.

Környezet-specifikus job forkok: ugyanaz a logika több helyen, garantált drift.

Nincs köztes stage: a test és prod közé kell egy éleshez közeli próbakörnyezet.

Release note „fejből”: nincs egyértelmű változáslista, hibakeresésnél időveszteség.

Ezekre a megoldás általában nem „még több dokumentáció”, hanem pipeline és governance. A governance gyakorlati oldalához kapcsolódik a Projektmenedzsment IT-ban: így lesz kiszámítható a szállítás anyag.

30 napos induló terv: Talend CI/CD bevezetés kockázatcsökkentetten

A legtöbb szervezetben a legjobb belépő egy kontrollált pilot, nem a „mindent egyszerre” átállás.

1. hét: baseline és scope

Válassz ki 1-3 üzletkritikus jobot, és írd le:

hol a kód forrása,

hogyan készül ma a build,

hol fut és hogyan van ütemezve,

milyen SLA-t vár az üzlet,

mi volt az utolsó 3 éles incidens oka.

2. hét: reprodukálható build és artifact

A cél, hogy legyen:

egy headless build folyamat,

verziózott artifact,

és legalább egy automatikus smoke ellenőrzés PR-re.

3. hét: környezetkezelés és promóció

Válaszd szét:

konfiguráció sablonok (repo),

secrets (titkos tároló),

és építs be egy stage jellegű környezetet vagy éles tükröt, ha eddig nem volt.

4. hét: release runbook + monitorozás

Legyen meg a minimum operációs csomag:

release checklist és jóváhagyási pontok,

rollback lépések,

alap riasztások és dashboard a job futásokra.

Ha szeretnéd ezt strukturáltan felépíteni, érdemes a munkát mérhető backlogként kezelni. Ehhez jó keret: DevOps workitems: így építs jól mérhető backlogot

Hogyan tud ebben támogatni a Syneo

A Talend DevOps bevezetés tipikusan akkor halad gyorsan, ha a csapat nem eszközökben, hanem szállítási képességben gondolkodik: milyen gyorsan és milyen kockázattal tudtok változtatást élesbe vinni.

A Syneo oldaláról ebben tudunk segíteni, a meglévő környezetetekhez igazítva:

CI/CD pipeline terv és bevezetés (build, artifact, promóciós modell)

DevSecOps kapuk és auditálható bizonyítékok kialakítása

Release folyamat és runbookok, rollback és hypercare működés

Mérés és stabilizáció (DORA jellegű metrikák, incidens okok csökkentése)

Ha van konkrét Talend-alapú integrációs terhelés (ERP, CRM, BI, adatszolgáltatás) és a kiadások ma túl manuálisak vagy kockázatosak, érdemes egy rövid, célzott felméréssel indítani, ami után pontos bevezetési tervet lehet adni a saját toolchainetekre.